La demande est bien faite, mais n’est pas passé.

Suivre le conseil de @Maaltir ré-essayer en changeant de nœud.

Si ce compte n’est plus utiliser, ne pas oublier d’effacer également le profil.

Suivre le conseil de @Maaltir ré-essayer en changeant de nœud.

Si ce compte n’est plus utiliser, ne pas oublier d’effacer également le profil.

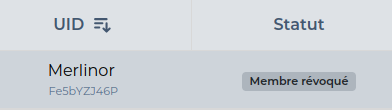

J’ai révoqué le compte Merlinor via mon ordi. 2 jours après, j’ai à nouveau révoqué le compte via mon smartphone.

Il y avait 2 notifications sur mon compte indiquant " La demande de révocation de ce compte a été demandée et est en attente de traitement". Très vite il n’y en a eu plus qu’une.

J’ai changé de noeud son mon ordi. A ce moment, il n’y a plus eu ce(ces) messages.

MAIS j’ai encore réceptionné 1 DU ce jour! Que dois-je faire ?

S’il n’y a plus de message, il faut refaire la révocation.

Et si le message est là, changer de nœud !

Ok. Je viens de révoquer une 3ème x avec un 3ème noeud différent. On verra demain…

C’est fait ![]()

Ouf! Me voilà soulagée.

Mais étonnant que j’aie dû m’y prendre à 3 reprises avec 3 nœuds différents.

À surveiller pour d’autres révocations. Merci de vos conseils et soutiens.

Comme pour @NicoleOrtmann , le compte de la personne dans ma région à eu du mal a être révoqué (3 demandes)

Pour la dernière, je lui ai proposé de se mettre sur le nœud d’un « bon » forgeront (un qui écrit assez souvent) et là c’est vite passé.

Merci pour l’info, ça me rassure.

Par contre y aurait-il moyen de faciliter cette révocation ?

Comme je l’ai écrit, se connecter à un forgeront qui forge.

Aller dans l’onglet réseau (ou monnaie sur smartphone) puis dans les blocs récent, voir qui forge fréquemment.

ils ne peuvent agir…parce qu’ils n’ont pas les capacités, ou s’agit 'il plutôt d’un interdit moral ?

Ils n’en ont pas la capacité, c’est cela la force de la blockchain décentralisée.

Vous êtes les seuls maitres de vos comptes !

En fait, si tous les forgerons se mettent d’accord sur une mise à jour de duniter, bloquant un compte, ce serait possible. Mais cela risquerait surtout de créer un fork de blockchain comme cela s’est fait avec le Bitcoin classic vs Bitcoin cash.

ok donc cela rejoint mon idée de devoir se connecter + régulièrement via une adhésion par trimestre et non annuelle par ex…

c’est pas grand chose mais ça peut tout changer.

mais le truc que je pige pas…un compte révoqué avec codes d’accès faibles reste un problème pour la toile ou pas ?

de ce que j’ai compris, ce qui pose problème, c’est par un compte, l’accès à toute la toile via les connexions type certifs et virements, qui peuvent tous devenir accessibles.

Hors, pour un compte révoqué, à ce niveau, puisque les codes restent inchangés, en quoi la révocation fait une différence ?

Un compte membre mal sécurisé, ne pose pas vraiment de problème.

Plusieurs comptes membres mal sécurisés, cela devient gênant, 5 suffisent pour créer des nouveaux comptes membres. Une 50aine pourraient permettre de forger et prendre le contrôle sur la blockchain.

Un compte révoqué n’est plus membre, ne peut plus certifier, donc pas de danger pour la Ğ1.

ah ok, donc le problème c’est de pirater 5 comptes avec qualité suffisante pour pouvoir certifier en série !

je comprends mieux, sauf la partie forger qui nécessite certainement une connaissance technique.

La révocation d’un compte, empêche de certifier via celui-ci, empêche de devenir forgeront via celui-ci, empêche de créer le DU via celui-ci.

Donc même si la sécurité de celui-ci reste inchangé, ce sera toujours aussi facile d’y piquet les junes qu’il y a dessus, toutes les autres fonctions que permettent un compte membre sont supprimés.

j’ai déjà développer Ǧsper pour tenter de récupérer l’accès à son compte.

Si le besoin devais se confirmer, je peux en faire une variante qui construie une rainbow table des comptes faibles, et la compléter au besoin, et à chaque fois qu’un compte est créé, il suffit de regarder s’il fait parti de cette liste pour identifier qu’il est facile à pirater (et donc que les clients dissuade de l’utiliser et encourage à en faire un autre.

Ceci dit, même si ce n’est pas énorme comme taf, je ne suis pas sûr que ce soit une priorité.

Si j’ai plus de temps pour coder, je m’attends plutôt à implémenter du sharding pour la V2 ou de meilleurs quiz pour les certifications.

Ah oui, c’est intéressant cette approche avec la rainbow table.

Une solution (simple) est que le client au moment de la création du compte n’autorise que les comptes ayant des mot de passe robustes.

Actuellement sur césium la seule règle à respecter est que le mot de passe fasse minimum 8 caractères. C’est trop faible.

Bon et bien on peut changer cette règle et exiger que le mot de passe fasse minimum 12 caractères dont au moins 1 chiffre, 1 lettre minuscule, 1 majuscule, 1 caractère spécial.

Mais de toute façon je crois que les clients vont délaisser progressivement les connexion via mot de passe si j’ai bien compris à partir de la V2.

![]()

![]()

![]()

![]()

![]()

Sur le terrain j’observe que la répétition des questions lors des certifications fais petit à petit son effet et les junistes comprennent mieux la licence et la respecte mieux.

Donc félicitation à ceux qui ont mis ça en place et on peut en effet étoffer les questions pour aider les utilisateurs à respecter la licence et améliorer leurs compréhensions en « douceur ».

Pour ma part, je préconise plutôt une petite phrase de passe, répétée dans les deux champs (identifiant et passe). C’est facile à mémoriser et rapide à taper quand on la connaît par coeur.

Je déconseille les caractères spéciaux dans les mots de passe. J’ai vécu l’enfer professionnel quand vous avez un mélange de clavier anglais et français. Impossible de taper le mot de passe sur un clavier anglais si vous mettez des caractères spéciaux français ou exotiques.

Le soucis, c’est que ce n’est pas pour créer réellement un compte, c’est juste une procédure qui est là pour le premier accés au compte (même si l’on dit aux nouveaux en générale que c’est la création du compte).

Tu peut très bien te connecter à un compte avec un seul caractère dans chaque champ avec Césium.

Par exemple si tu tape « a » en id et en mot de passe, tu accèdes au compte de Bibi, qui est surement un compte test d’un dev ou d’un référent local).

Et tu mets le curseur de « faiblesse » à quel niveau?

Suivant certains, tu vas avoir des milliards de comptes dit faible.

En plus il y a toujours une possibilité (certes infime) que quelqu’un ai un mot de passe costaud, et qu’un mot de passe faible l’ouvre aussi.

Le nombre de comptes étant fini (je laisse les matheux dire combien ![]() ) et la combinaison id+mot de passe, infini, il y a forcément plusieurs couples ouvrant le même compte.

) et la combinaison id+mot de passe, infini, il y a forcément plusieurs couples ouvrant le même compte.

Voila, j’ai fait mon empêcheur de tourner en rond ![]()

Merci aux pirates on-ne-peut-plus bienveillants.